Attacco hacker in corso con email Intesa Sanpaolo

Ci stanno arrivando diverse segnalazioni di email sospette inviate da banca Intesa Sanpaolo.

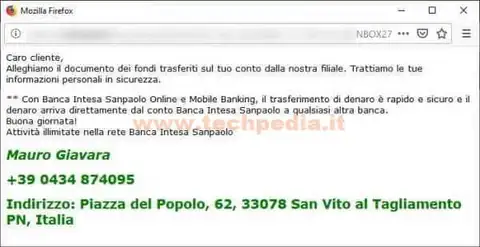

Anche se la comunicazione può sembrare piacevole, perché informa di un trasferimento di fondi sul nostro conto, è inutile dire che banca Intesa Sanpaolo non c’entra nulla con queste email, ma si tratta di un tentativo di pishing che contiene un allegato dannoso, un tentativo di pishing dozzinale e malfatto, che però indubbiamente può ingannare i più sprovveduti.

Anche il numero telefonico indicato nel messaggio non è di banca Intesa Sanpaolo, ma appartiene da circa 20 anni ad un noto negozio di abbigliamento di San Vito al Tagliamento tartassato di telefonate in queste ore.

Nel ricordarvi che il 99% degli attacchi hacker via email vanno a segno grazie all’iterazione umana, come già anticipato in Il 99% degli attacchi informatici via email riescono grazie all'iterazione umana, vi invito a non aprire assolutamente l’allegato, perché sicuramente ve ne pentirete.

Domande che dobbiamo porci difronte ad un simile messaggio:

- Ho un rapporto con una qualsiasi banca?

- Aspetto un pagamento o trasferimento di fondi?

Già dando una risposta a questi quesiti potresti riuscire a capire che si tratta di un tentativo di frode, poi banca Intesa Sanpaolo solitamente non invia mai documenti contabili in allegato, ma invita i propri Clienti ad accedere all’area servizi Internet Banking o a rivolgersi alla propria banca, che non è necessariamente Intesa Sanpaolo, per eventuali documenti contabili o comunicazioni varie.

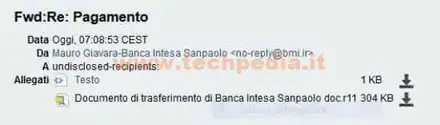

Osservando attentamente l’email, puoi notare l’indirizzo del mittente con un dominio bmi.it, ovviamente inesistente, che nulla ha a che fare con la banca e l’indirizzo del destinatario undisclosed-recipients, dicitura generalmente usata per nascondere gli indirizzi quando si invia una stessa email a più indirizzi di posta elettronica.

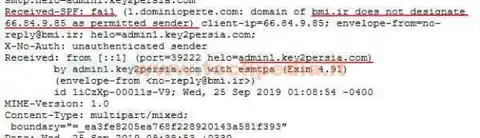

Se poi vuoi approfondire per avere ulteriori conferme, analizzando attentamente l’intestazione del messaggio si evince che SPF, un sistema standard di validazione dell’email, è non valido (Fail), perché è stato effettuato uno spam utilizzando l’host key2persia.com da un indirizzo IP non autorizzato, pertanto il messaggio dovrebbe essere recapitato direttamente nello SPAM.

Una curiosità, il dominio key2persia.com esiste davvero ed è un Tour Operator in Iran, presumo ignaro dell’utilizzo improprio del suo server per questo spamming.

QR Code per aprire l'articolo su altri dispositivi

Autore: Pasquale Romano Linkedin