Ritorna il ransomware Android nella nuova veste Filecoder.C

I ricercatori ESET segnalano il ritorno del ransomware Android

Per chi ha poca dimestichezza con virus informatici e affini, ricordo che il ransomware è quella particolare minaccia che cripta i file memorizzati nel dispositivo Android dell’utente (smartphone, tablet, ecc.) e che poi chiede un riscatto per decriptarli.

Android/Filecoder.C è il nome in codice della nuova minaccia che al momento non ha avuto ancora un grosso impatto, quindi conoscerlo ci aiuterà ad evitarlo.

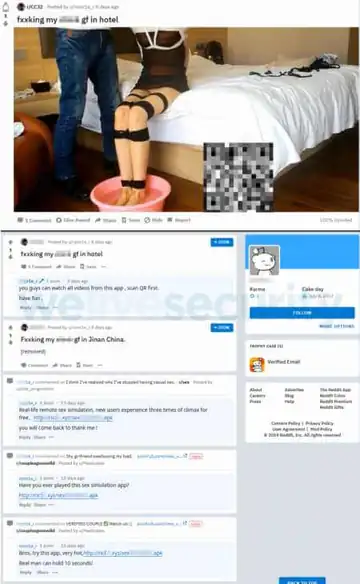

In diversi forum molto seguiti, come Reddit o XDA Developer, gli hacker commentano con post o pubblicano post “particolari” per catturare l’attenzione della vittima. Sono per lo più post a sfondo sessuale o che propongono app legate al mondo del porno.

Una volta catturata l’attenzione, Filecoder.C si installa nel telefonino dell’ignara vittima, poi si auto diffonde accedendo alla lista dei contatti ai quali invierà SMS ingannevoli contenenti un link, talvolta utilizzando anche il nome e le foto della vittima.

Dopo l’auto diffusione, il ransomware inizia a crittografare i file contenuti nello smartphone (documenti, pdf, immagini, video, ecc.), riconoscibili per l’aggiunta dell’estensione .seven, pertanto un file immagine chiamato panorama.webp diventerà panorama.webp.seven

Terminata la crittografia dei file, Filecoder.C mostra la richiesta di riscatto che può oscillare tra 90€ e 200€ da pagare in Bitcoin.

Bisogna riconoscere che nella sua malvagità l'hacker "ha un briciolo di bontà", perchè mette fuori uso solo i file, ma non lo smartphone che continuerà ad essere operativo, altrimenti come potrebbe l'utente procedere al pagamento?

A questo punto l’applicazione che ha hackerato lo smartphone potrebbe essere rimossa, però una volta rimossa i file resteranno comunque crittografati e l’hacker non sarà più in grado di decriptare i file.

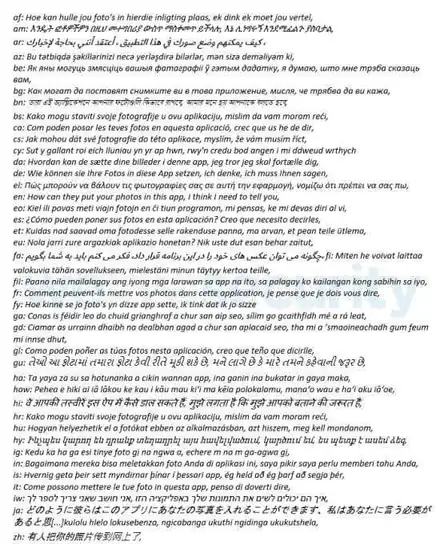

Questa minaccia è tradotta in circa 42 lingue, quindi, per essere maggiormente credibile e ingannevole, i messaggi mostrati e gli SMS inviati ai contatti della vittima saranno nella lingua impostata nello smartphone della stessa vittima.

Al momento non esistono soluzioni alternative al riscatto che comunque è sconsigliabile pagare, anche perchè non si ha la certezza che i file vengano decriptati, pertanto in conclusione:

- scaricate sempre gli aggiornamenti Android, perché molte volte contengono patch di sicurezza,

- possibilmente proteggete il vostro dispositivo con un buon software antivirus e aggiornatelo spesso,

- evitate di scaricare app al di fuori degli Store ufficiali (Google Play, Apple, Microsoft, ecc.), anche se negli Store ufficiali talvolta può capitare un inconveniente, però il rischio è limitato,

- evitate di cliccare sui link che vi arrivano via SMS, WhatsApp, Email, ecc. se non siete certi al 100% dell’affidabilità del contenuto, anche se ne conoscete il mittente,

- copiate spesso i vostri file (foto, video, documenti, ecc.) in un computer o su un dispositivo di memoria esterno.

Per informazioni più dettagliate vi rimando al sito WeLiveSecurity di ESET al quale appartengono alcune immagini di quest'articolo.

Come spesso sostengo:: “La nostra prudenza è il migliore Antivirus”

QR Code per aprire l'articolo su altri dispositivi

Autore: Pasquale Romano Linkedin